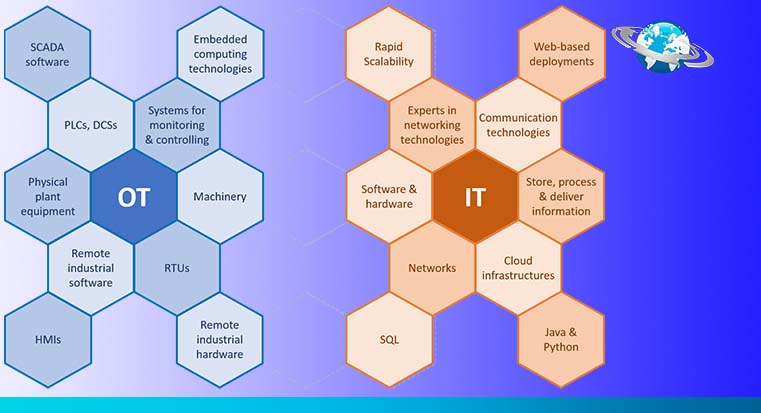

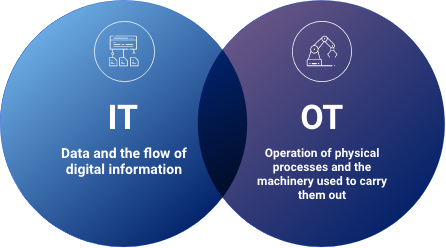

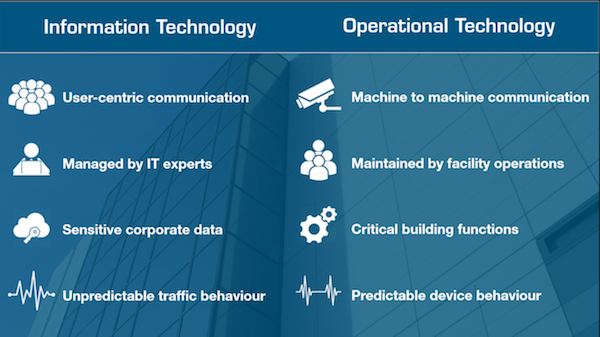

Differenza tra tecnologia operativa (OT) e tecnologia dell'informazione (IT) | Informatica e Ingegneria Online

VIDEO in EVIDENZA Riabilitazione parziale con sistema OT Bridge: protesi fissa avvitata con utilizzo di attacchi OT Equator | Rhein83

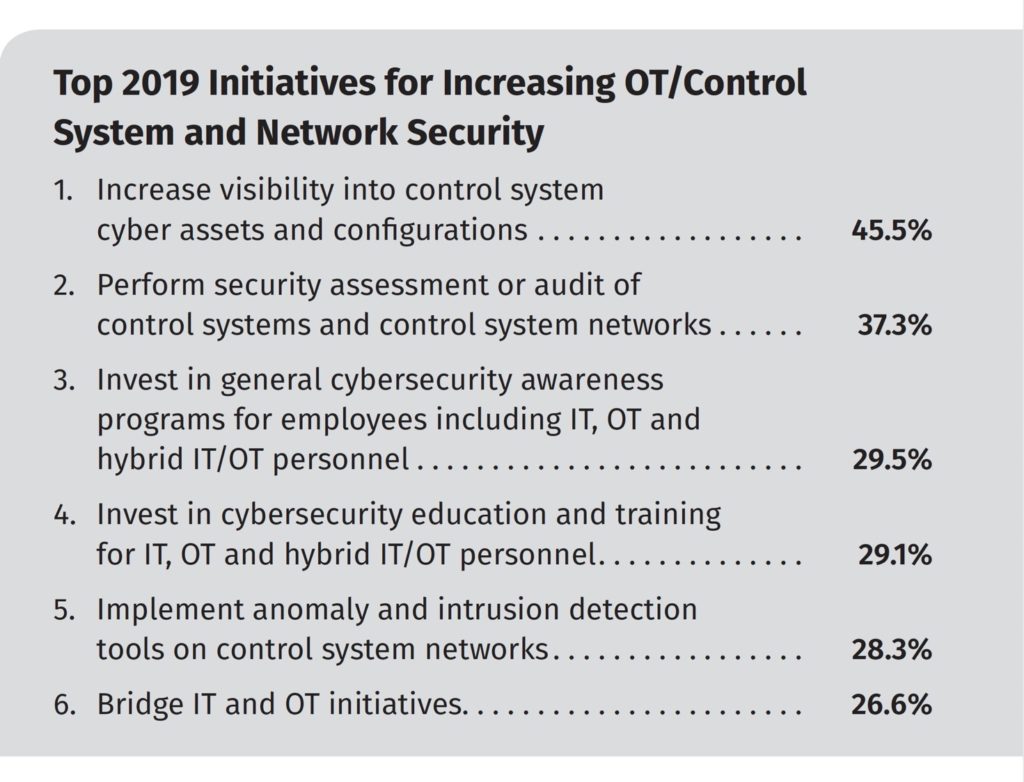

La Continuità Operativa per gli Erogatori di Servizi Essenziali, le nuove direttive Europee NIS e l'applicabilità delle soluzioni industriali per la Cyber Security OT - ServiTecno

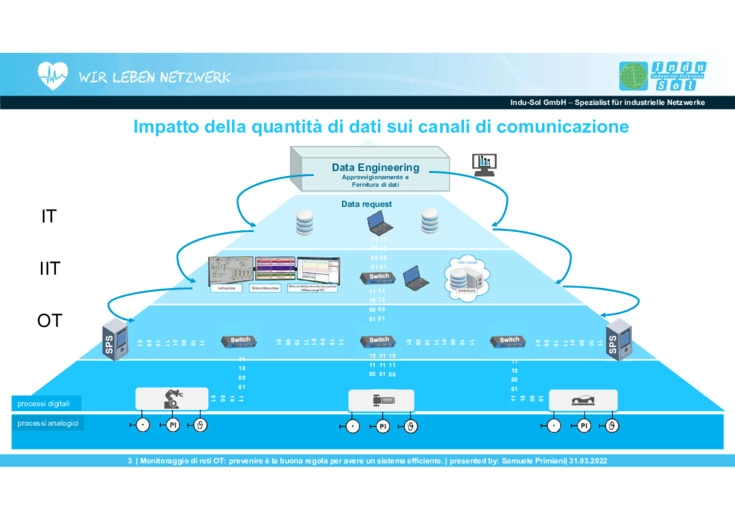

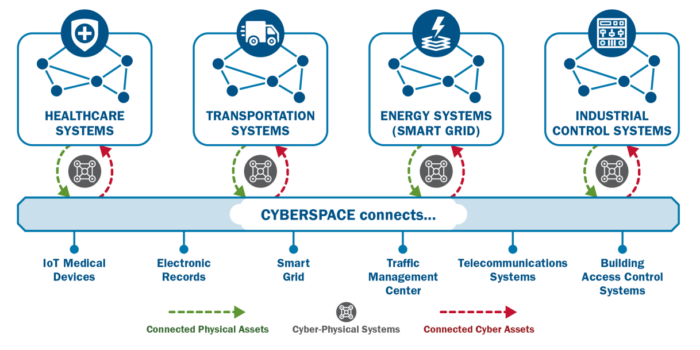

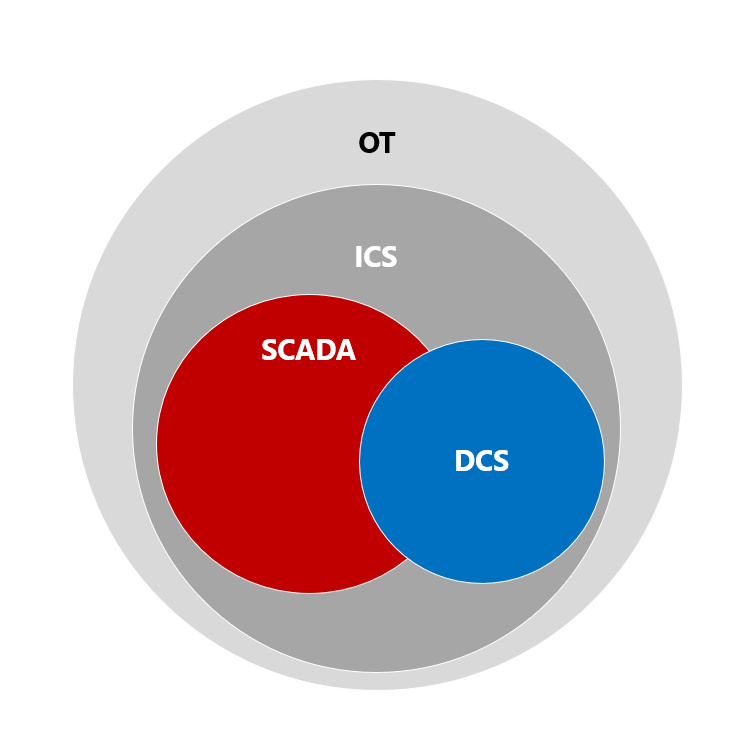

Convergenza tra IT e OT per la sicurezza degli ambienti industriali - CYBERSECURITY & RISK MANAGEMENT PROGRAM

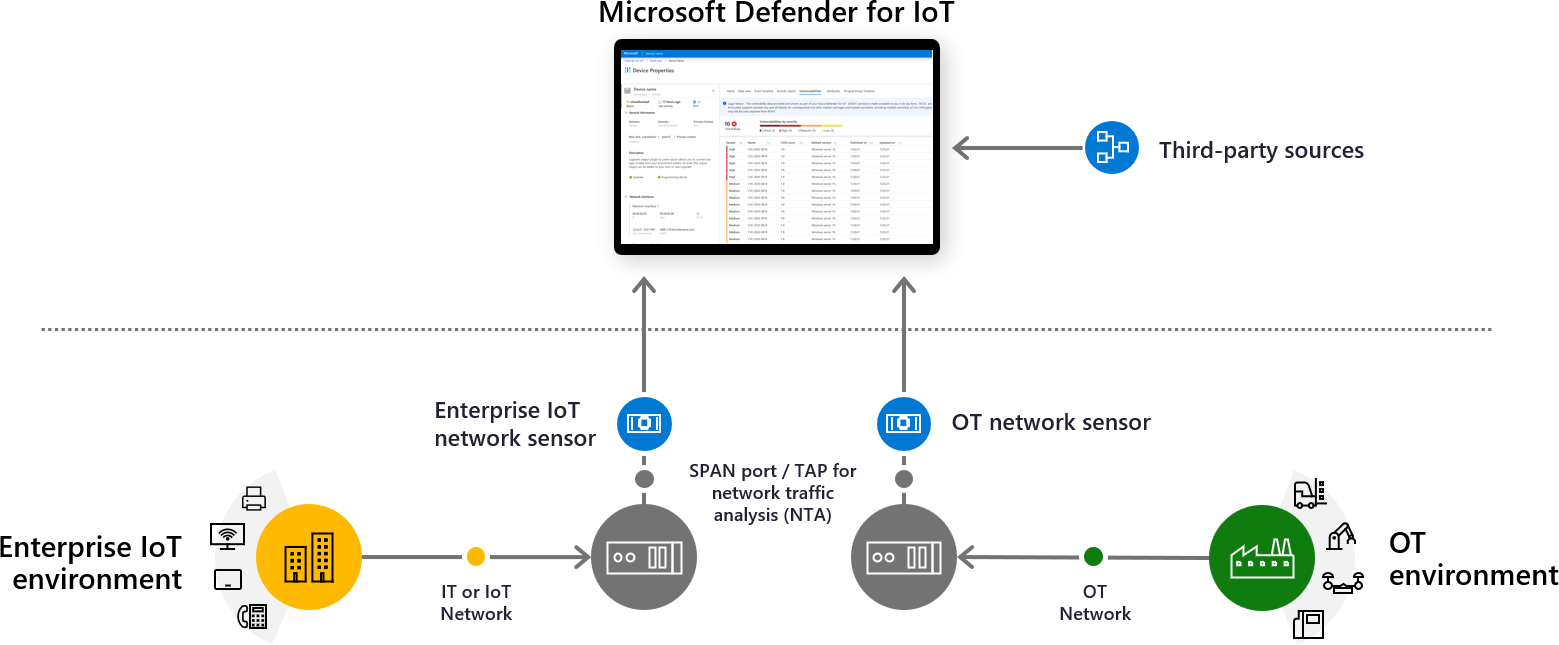

Architettura di sistema per il monitoraggio OT/IoT - Microsoft Defender per IoT - Microsoft Defender for IoT | Microsoft Learn